API Gateway, Reverse Proxy y WAF: exposición controlada de aplicaciones y APIs

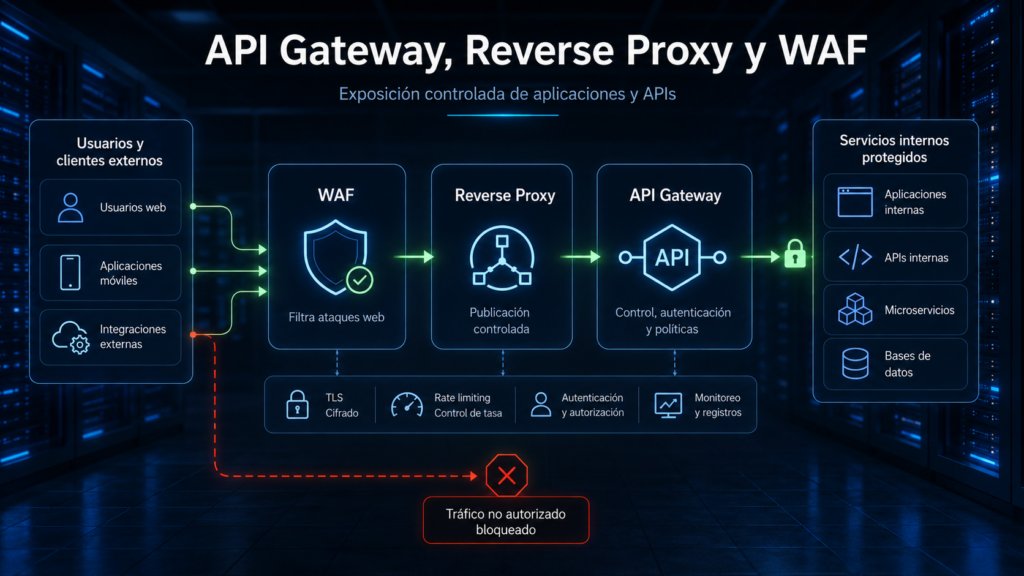

API Gateway, Reverse Proxy y WAF son componentes utilizados para publicar aplicaciones y APIs de forma más controlada. Aunque a veces se mencionan juntos, no cumplen exactamente la misma función.

Un Reverse Proxy se coloca delante de uno o varios servidores para recibir solicitudes y reenviarlas hacia servicios internos. Un API Gateway se especializa en gestionar, proteger y monitorear APIs. Un WAF, o Web Application Firewall, ayuda a filtrar tráfico malicioso dirigido a aplicaciones web y APIs.

Dentro de una arquitectura de acceso seguro, estos controles permiten reducir exposición directa, centralizar políticas, proteger endpoints, aplicar cifrado y mejorar la trazabilidad del tráfico.

Por qué no conviene exponer aplicaciones y APIs directamente

Publicar una aplicación o API directamente hacia internet puede aumentar la superficie de ataque. Si el servidor de aplicación queda expuesto sin una capa de control, cualquier error de configuración, endpoint vulnerable, credencial débil o servicio innecesario puede representar un riesgo.

Una arquitectura más segura coloca una capa intermedia entre los usuarios y los servicios internos. Esa capa puede validar solicitudes, terminar HTTPS, aplicar reglas, limitar consumo, registrar eventos y enrutar tráfico hacia el backend correspondiente.

Esto no elimina la necesidad de desarrollar aplicaciones seguras, pero reduce la exposición directa de los servidores y permite aplicar controles comunes antes de llegar a los servicios internos.

Qué es un Reverse Proxy

Un Reverse Proxy es un servidor que se ubica delante de uno o varios servidores web o servicios internos. Recibe las solicitudes de los clientes y las reenvía hacia el servidor adecuado.

Su función puede incluir terminación TLS, redirección de tráfico, balanceo de carga, encabezados de seguridad, compresión, caché, control básico de acceso y ocultamiento de la infraestructura interna.

Por ejemplo, en lugar de exponer directamente una aplicación Node.js, un servidor interno o un panel administrativo, se puede publicar mediante un Reverse Proxy como Nginx, Caddy, Traefik, HAProxy o una plataforma equivalente.

Qué es un API Gateway

Un API Gateway es una capa especializada para administrar APIs. Puede encargarse de publicar endpoints, enrutar solicitudes, validar tokens, aplicar cuotas, limitar consumo, monitorear tráfico, manejar versiones y controlar el acceso hacia servicios backend.

Mientras un Reverse Proxy se enfoca en recibir y reenviar tráfico web de forma general, un API Gateway se orienta al gobierno y operación de APIs.

En arquitecturas modernas, un API Gateway puede ser clave para separar clientes externos, aplicaciones móviles, sistemas de terceros y microservicios internos.

Qué es un WAF

Un Web Application Firewall / WAF es una capa de protección que analiza solicitudes HTTP/HTTPS para detectar y bloquear ciertos patrones de ataque contra aplicaciones web y APIs.

Puede ayudar a mitigar ataques comunes como inyección, payloads maliciosos, solicitudes sospechosas, abuso de parámetros, intentos automatizados y ciertos patrones asociados a vulnerabilidades conocidas.

Un WAF no debe verse como sustituto del desarrollo seguro. Si una API tiene fallas de autorización, lógica insegura o permisos mal diseñados, el WAF puede no ser suficiente. Su función es complementar, no reemplazar, los controles de seguridad en la aplicación.

Diferencias entre API Gateway, Reverse Proxy y WAF

Los tres componentes pueden participar en la misma arquitectura, pero tienen funciones distintas.

| Componente | Función principal | Uso típico |

|---|---|---|

| Reverse Proxy | Recibir tráfico y reenviarlo hacia servicios internos | Publicación de aplicaciones web, TLS, rutas, balanceo y encabezados |

| API Gateway | Gestionar, proteger y monitorear APIs | Autenticación, cuotas, versionado, rate limiting y control de endpoints |

| WAF | Filtrar tráfico malicioso hacia aplicaciones y APIs | Protección contra patrones de ataque HTTP/HTTPS y reglas de seguridad |

En una implementación real, pueden combinarse. Por ejemplo, el tráfico puede pasar primero por un WAF, después por un Reverse Proxy o API Gateway, y finalmente llegar a los servicios internos.

Cómo trabajan juntos

Una arquitectura común puede verse así:

- El usuario o sistema externo realiza una solicitud HTTPS.

- El WAF inspecciona el tráfico y bloquea solicitudes sospechosas.

- El Reverse Proxy o API Gateway recibe la solicitud permitida.

- Se aplican reglas de acceso, autenticación, rutas, límites o políticas.

- La solicitud se envía al servicio interno correspondiente.

- El tráfico queda registrado para monitoreo y auditoría.

Este modelo evita que los servicios internos sean el primer punto de contacto directo con internet.

API Gateway y seguridad de APIs

En API Security, el API Gateway puede aportar controles importantes como autenticación, validación de tokens, rate limiting, cuotas, monitoreo y control de exposición de endpoints.

También puede ayudar a separar APIs públicas, privadas, internas y de terceros. Esto facilita aplicar políticas diferentes según el tipo de cliente, sensibilidad del dato y criticidad del servicio.

Sin embargo, el API Gateway no debe ser el único lugar donde se valida la seguridad. El backend también debe verificar permisos, datos, reglas de negocio y autorización por recurso.

Reverse Proxy y publicación segura

El Reverse Proxy es útil para publicar aplicaciones internas sin exponer directamente los servidores de aplicación. También permite centralizar certificados TLS, dominios, redirecciones, reglas de seguridad y rutas.

En una organización, puede utilizarse para publicar portales internos, aplicaciones web, paneles administrativos, servicios de monitoreo, APIs internas o sistemas que requieren un punto de entrada controlado.

La publicación mediante Reverse Proxy debe acompañarse de autenticación, reglas de firewall, segmentación, monitoreo y revisión de configuraciones. No basta con reenviar tráfico hacia un servidor interno.

WAF y protección de aplicaciones web

Un WAF puede aportar una capa adicional frente a tráfico malicioso. Puede funcionar con reglas administradas, listas de bloqueo, reglas personalizadas, reputación de IP, protección contra bots, limitación de solicitudes o integración con servicios de seguridad.

Su valor aumenta cuando se configura de acuerdo con la aplicación real. Un WAF genérico puede bloquear ciertos ataques conocidos, pero una configuración adaptada a la aplicación permite reducir falsos positivos y mejorar protección.

Aun así, el WAF no elimina la necesidad de corregir vulnerabilidades, validar entradas, proteger sesiones, implementar autorización adecuada y revisar código.

Controles que deben acompañar esta arquitectura

API Gateway, Reverse Proxy y WAF deben formar parte de una arquitectura más amplia. Los controles mínimos recomendables son:

- TLS correctamente configurado: cifrado HTTPS para tráfico externo e interno cuando aplique.

- Autenticación: validación de usuarios, aplicaciones, servicios o clientes.

- Autorización: verificación de permisos por recurso y acción.

- Rate limiting: límites para reducir abuso, automatización o consumo excesivo.

- Registros: trazabilidad de accesos, errores, bloqueos y eventos relevantes.

- Segmentación: separación entre capa pública, servicios internos, bases de datos y administración.

- Hardening: eliminación de servicios innecesarios, encabezados seguros y configuración mínima.

- Monitoreo: revisión de patrones anómalos, errores, latencia y actividad sospechosa.

Errores comunes al publicar aplicaciones y APIs

Algunos errores frecuentes son:

- Exponer directamente el servidor de aplicación a internet.

- Usar un Reverse Proxy sin autenticación ni reglas restrictivas.

- Confiar en el WAF como único control de seguridad.

- No aplicar rate limiting en APIs públicas.

- No registrar solicitudes, errores o bloqueos relevantes.

- Permitir acceso desde el proxy hacia toda la red interna.

- Publicar endpoints administrativos sin protección adicional.

- No separar ambientes de producción, pruebas y desarrollo.

Estos errores pueden convertir una capa de publicación en un simple puente hacia servicios internos, sin control real de seguridad.

Relación con Zero Trust y ZTNA

API Gateway, Reverse Proxy y WAF también pueden integrarse con enfoques de Zero Trust Architecture / ZTA y Zero Trust Network Access / ZTNA.

Zero Trust ayuda a definir quién puede acceder, bajo qué condiciones y con qué nivel de confianza. ZTNA puede controlar acceso a aplicaciones privadas. API Gateway y Reverse Proxy pueden gestionar la publicación de servicios. WAF puede agregar una capa de filtrado frente a tráfico malicioso.

La combinación correcta depende del recurso: no es lo mismo publicar una API pública, un portal interno, una aplicación privada o un panel administrativo.

Cuándo usar cada componente

Un criterio práctico es el siguiente:

- Usar Reverse Proxy cuando se necesita publicar aplicaciones web, centralizar TLS, enrutar dominios o proteger servidores internos de exposición directa.

- Usar API Gateway cuando se necesita administrar APIs, controlar endpoints, aplicar cuotas, autenticar clientes, versionar servicios o monitorear consumo.

- Usar WAF cuando se requiere inspección de tráfico HTTP/HTTPS y mitigación de patrones de ataque contra aplicaciones web y APIs.

En sistemas críticos, estos componentes pueden coexistir. La clave es evitar duplicidades innecesarias y definir claramente qué responsabilidad cumple cada capa.

Conclusión

API Gateway, Reverse Proxy y WAF ayudan a publicar aplicaciones y APIs con mayor control. No son equivalentes, pero pueden complementarse dentro de una arquitectura segura.

El Reverse Proxy reduce exposición directa y centraliza publicación. El API Gateway agrega gobierno y control específico para APIs. El WAF filtra tráfico malicioso y ayuda a mitigar ciertos ataques a nivel HTTP/HTTPS.

La seguridad real depende de la combinación de controles: autenticación, autorización, cifrado, segmentación, monitoreo, rate limiting, desarrollo seguro y revisión continua de configuraciones.

Ver también

- Arquitecturas de acceso seguro para infraestructura, aplicaciones privadas y APIs

- API Security: seguridad de APIs, riesgos principales y controles recomendados

- Identity and Access Management / IAM: identidad, autenticación, autorización y control de acceso

- Zero Trust Architecture / ZTA: modelo de confianza cero para infraestructura empresarial

- Zero Trust Network Access / ZTNA: acceso seguro a aplicaciones privadas sin exponer la red

- Segmentación de red, VLANs y microsegmentación: reducción de superficie de ataque