Segmentación de red, VLANs y microsegmentación: reducción de superficie de ataque

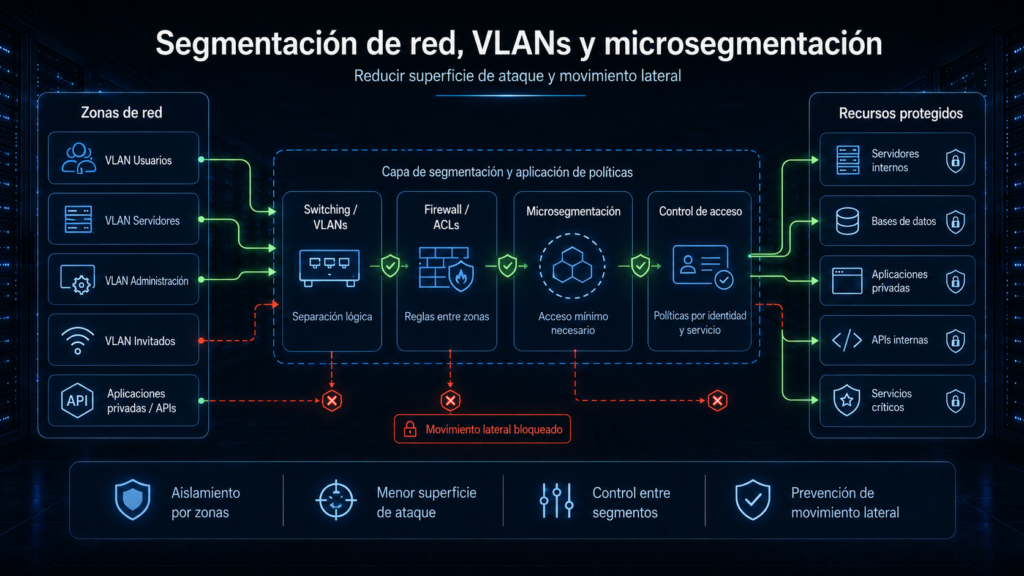

La segmentación de red es una práctica de seguridad que divide una infraestructura en zonas separadas para controlar qué usuarios, dispositivos, servidores o aplicaciones pueden comunicarse entre sí. Su objetivo es reducir la superficie de ataque y limitar el impacto si una cuenta, equipo o servicio se ve comprometido.

En una red sin segmentación, muchos sistemas pueden comunicarse entre sí sin restricciones claras. Esto facilita el movimiento lateral: después de comprometer un equipo, un atacante puede intentar explorar otros dispositivos, servidores, servicios administrativos o sistemas críticos.

Dentro de una arquitectura de acceso seguro, la segmentación complementa controles como VPN, ZTNA, IAM, PAM, API Gateway y WAF. No sustituye la identidad ni la autenticación, pero ayuda a que cada recurso quede dentro de una zona con reglas de comunicación controladas.

Qué es la segmentación de red

La segmentación de red consiste en separar una red en varias zonas lógicas o físicas. Cada zona agrupa recursos con funciones, riesgos o niveles de confianza similares.

Por ejemplo, una organización puede separar usuarios administrativos, usuarios generales, servidores, invitados, cámaras, dispositivos IoT, aplicaciones privadas, bases de datos y sistemas críticos.

La segmentación no significa únicamente crear varias redes. También implica definir reglas claras sobre qué tráfico está permitido entre ellas, qué servicios pueden comunicarse y qué accesos deben bloquearse.

Por qué la segmentación reduce riesgo

La segmentación reduce riesgo porque limita el alcance de un incidente. Si un equipo de usuario se compromete, no debería tener comunicación directa con bases de datos, paneles administrativos, routers, servidores críticos o respaldos.

Sin segmentación, un solo punto comprometido puede convertirse en una ruta hacia muchos recursos. Con segmentación, el atacante encuentra límites adicionales: reglas de firewall, zonas separadas, permisos más restringidos y menor visibilidad de la infraestructura.

El valor de la segmentación está en contener. No evita todos los ataques, pero reduce el impacto y dificulta que un evento aislado avance hacia sistemas más sensibles.

Qué son las VLANs

Una VLAN, o Virtual Local Area Network, permite dividir una red física en varias redes lógicas. Esto permite separar tráfico aunque los dispositivos compartan parte de la misma infraestructura física, como switches o enlaces troncales.

Las VLANs son útiles para ordenar una red empresarial. Por ejemplo, una organización puede tener una VLAN para usuarios, otra para servidores, otra para administración, otra para invitados y otra para cámaras o dispositivos IoT.

Sin embargo, una VLAN por sí sola no es una política de seguridad completa. La seguridad real depende de las reglas que controlan el tráfico entre VLANs.

VLAN no es lo mismo que seguridad completa

Crear VLANs sin reglas de firewall adecuadas puede dar una falsa sensación de seguridad. Si todas las VLANs pueden comunicarse libremente entre sí, la separación aporta poco valor desde el punto de vista de protección.

La segmentación efectiva requiere definir qué comunicación está permitida y cuál debe bloquearse. Por ejemplo, una VLAN de invitados no debería acceder a servidores internos; una VLAN de usuarios no debería administrar routers; una VLAN de cámaras no debería conectarse a bases de datos.

El diseño correcto combina VLANs, reglas inter-VLAN, listas de control de acceso, firewall, monitoreo y documentación de flujos permitidos.

Qué es la microsegmentación

La microsegmentación lleva la segmentación a un nivel más granular. En lugar de separar únicamente redes completas, controla comunicaciones entre aplicaciones, cargas de trabajo, servidores o incluso procesos específicos.

Puede aplicarse mediante firewalls internos, agentes en servidores, políticas en plataformas de virtualización, controles de nube, service mesh o soluciones especializadas.

Su objetivo es que cada recurso solo se comunique con lo estrictamente necesario. Esto ayuda a limitar movimiento lateral incluso dentro de una misma red o zona.

Diferencia entre segmentación, VLANs y microsegmentación

Los tres conceptos están relacionados, pero no son equivalentes.

- Segmentación de red: estrategia general para dividir la infraestructura en zonas de seguridad.

- VLANs: mecanismo técnico para separar redes lógicas dentro de una infraestructura física.

- Microsegmentación: control granular de comunicaciones entre recursos, aplicaciones o cargas de trabajo.

Una red puede tener VLANs sin estar bien segmentada desde el punto de vista de seguridad. También puede existir segmentación sin microsegmentación avanzada. La madurez depende de qué tan precisas sean las reglas y qué tan bien se monitorean.

Zonas comunes en una red empresarial

Una red empresarial puede dividirse en zonas como:

- Usuarios internos: equipos de trabajo diario.

- Administración: red usada para administrar servidores, routers, firewalls, hipervisores o NAS.

- Servidores: aplicaciones, bases de datos, archivos, sistemas internos y servicios privados.

- Invitados: acceso limitado a internet sin visibilidad hacia la red interna.

- IoT y cámaras: dispositivos con capacidades limitadas y riesgo operativo diferente.

- DMZ o zona expuesta: servicios publicados hacia internet bajo control específico.

- Respaldos: sistemas de backup protegidos contra accesos innecesarios.

La separación de estas zonas ayuda a controlar rutas de acceso y reduce la posibilidad de que un dispositivo de bajo nivel de confianza alcance sistemas críticos.

Segmentación y administración segura

La administración de infraestructura debe estar separada del uso diario. Los accesos a routers, switches, firewalls, servidores, hipervisores, NAS o consolas internas no deberían estar disponibles desde cualquier equipo de usuario.

Una práctica más segura es crear una zona administrativa restringida y permitir administración solo desde equipos autorizados, VPN controlada, Bastion Host o controles PAM.

Esto reduce la exposición de servicios como SSH, RDP, Winbox, paneles web internos, consolas de virtualización o herramientas de administración crítica.

Segmentación y VPN

Una VPN empresarial debe aterrizar en una zona controlada, no en toda la red interna. El usuario conectado por VPN solo debería alcanzar los recursos necesarios para su función.

Por ejemplo, un proveedor externo puede necesitar acceso a una aplicación específica, pero no a bases de datos, respaldos, routers o servidores completos.

Cuando una VPN no tiene segmentación, el túnel cifrado puede convertirse en una entrada amplia hacia la infraestructura. Por eso debe combinarse con reglas de firewall, MFA, monitoreo e identidad centralizada.

Segmentación y ZTNA

Zero Trust Network Access / ZTNA ayuda a reducir el acceso amplio a redes completas. Su enfoque es dar acceso a aplicaciones privadas específicas, no a una subred completa.

ZTNA no elimina la necesidad de segmentación interna. Aunque el acceso a una aplicación esté controlado por identidad, los servidores, APIs, bases de datos y servicios internos deben mantenerse separados por función y criticidad.

La combinación de ZTNA y segmentación permite controlar tanto el acceso externo a la aplicación como las comunicaciones internas entre componentes.

Segmentación y APIs

Las APIs deben ubicarse en zonas controladas según su exposición. No es lo mismo una API pública, una API privada, una API interna o una API administrativa.

Una API pública puede requerir WAF, API Gateway, rate limiting y monitoreo. Una API interna puede requerir acceso restringido por red, identidad, mTLS o reglas de servicio a servicio. Una API administrativa debe tener controles aún más estrictos.

La segmentación ayuda a que una API no tenga acceso innecesario a toda la red. También permite separar servicios frontend, backend, bases de datos, colas, almacenamiento y sistemas administrativos.

Reglas de firewall entre segmentos

La segmentación debe implementarse con reglas claras. Un principio práctico es bloquear por defecto y permitir únicamente el tráfico necesario.

Ejemplos:

- Usuarios internos pueden acceder a aplicaciones, pero no administrar servidores.

- Invitados solo pueden navegar a internet, sin acceso a recursos internos.

- Cámaras o IoT no deben iniciar conexiones hacia servidores sensibles.

- Servidores web pueden comunicarse con APIs específicas, pero no con toda la red.

- Administración solo se permite desde Bastion Host o zona administrativa.

- Bases de datos solo aceptan conexiones desde aplicaciones autorizadas.

Estas reglas deben documentarse y revisarse cuando cambian aplicaciones, sedes, usuarios o proveedores.

Errores comunes en segmentación

Algunos errores frecuentes son:

- Crear VLANs pero permitir comunicación libre entre todas ellas.

- No separar red de invitados de la red interna.

- Permitir administración de routers o servidores desde equipos de usuario.

- Colocar cámaras, IoT y servidores en la misma red.

- No documentar qué tráfico está permitido entre segmentos.

- No revisar reglas antiguas de firewall.

- Permitir que la VPN tenga acceso amplio a toda la infraestructura.

- No monitorear tráfico entre zonas.

Estos errores reducen el valor de la segmentación y pueden facilitar movimiento lateral.

Buenas prácticas para segmentar una red

Una segmentación efectiva debe ser simple de operar y clara de auditar. Algunas buenas prácticas son:

- Inventariar usuarios, servidores, aplicaciones, APIs y dispositivos.

- Agrupar recursos por función, criticidad y nivel de confianza.

- Separar usuarios, servidores, administración, invitados, IoT y respaldos.

- Aplicar reglas de firewall entre segmentos.

- Bloquear tráfico por defecto y permitir solo lo necesario.

- Usar MFA e IAM para accesos administrativos.

- Registrar y monitorear tráfico relevante entre zonas.

- Documentar diagramas de red y flujos permitidos.

- Revisar reglas cuando cambien sistemas, proveedores o procesos.

Segmentación dentro de Zero Trust

En Zero Trust, la red deja de ser el principal elemento de confianza. NIST SP 800-207 plantea que la protección debe centrarse en recursos como activos, servicios, flujos de trabajo, cuentas de red y datos, no solo en segmentos de red.

Esto no vuelve obsoleta la segmentación. Al contrario, la segmentación y microsegmentación ayudan a reducir zonas de confianza implícita y acercar los puntos de control a los recursos.

En un modelo maduro, el acceso no se concede porque el usuario “está dentro” de cierta red, sino porque su identidad, dispositivo, contexto y permisos cumplen la política definida.

Cómo iniciar un proyecto de segmentación

Una ruta práctica puede comenzar así:

- Levantar inventario de redes, VLANs, servidores, aplicaciones y dispositivos.

- Identificar recursos críticos y accesos administrativos.

- Separar invitados, usuarios, servidores, administración, IoT y respaldos.

- Documentar flujos necesarios entre segmentos.

- Aplicar reglas de firewall con enfoque de mínimo privilegio.

- Probar aplicaciones antes de bloquear tráfico en producción.

- Registrar tráfico permitido y bloqueado.

- Revisar reglas de forma periódica.

No conviene segmentar sin entender los flujos reales. Un bloqueo mal planeado puede afectar operación. El objetivo es reducir riesgo sin interrumpir servicios legítimos.

Conclusión

La segmentación de red, las VLANs y la microsegmentación son controles fundamentales para reducir superficie de ataque y limitar movimiento lateral.

Las VLANs ayudan a separar redes lógicas, pero no sustituyen reglas de firewall ni políticas de acceso. La microsegmentación permite llevar ese control a recursos, aplicaciones o cargas de trabajo más específicas.

Una arquitectura segura debe combinar segmentación con identidad, MFA, PAM, ZTNA, VPN bien configurada, monitoreo y documentación. El objetivo no es complicar la red, sino permitir únicamente las comunicaciones necesarias y bloquear rutas innecesarias hacia sistemas críticos.

Ver también

- Arquitecturas de acceso seguro para infraestructura, aplicaciones privadas y APIs

- VPN empresarial: acceso remoto cifrado, alcances, riesgos y limitaciones

- Zero Trust Architecture / ZTA: modelo de confianza cero para infraestructura empresarial

- Zero Trust Network Access / ZTNA: acceso seguro a aplicaciones privadas sin exponer la red

- Identity and Access Management / IAM: identidad, autenticación, autorización y control de acceso

- Privileged Access Management / PAM y Bastion Host: administración segura de servidores, routers y sistemas críticos

- API Security: seguridad de APIs, riesgos principales y controles recomendados

- API Gateway, Reverse Proxy y WAF: exposición controlada de aplicaciones y APIs