Privileged Access Management / PAM y Bastion Host: administración segura de servidores, routers y sistemas críticos

Privileged Access Management / PAM es el conjunto de controles utilizados para proteger cuentas, credenciales y sesiones con privilegios elevados. Su objetivo es reducir el riesgo asociado a usuarios o servicios que pueden administrar servidores, routers, firewalls, bases de datos, plataformas cloud, hipervisores, aplicaciones críticas o sistemas empresariales.

En una organización, no todos los accesos tienen el mismo nivel de riesgo. Una cuenta de usuario común puede consultar una aplicación; una cuenta privilegiada puede cambiar configuraciones, crear usuarios, modificar reglas, acceder a información sensible o detener servicios completos.

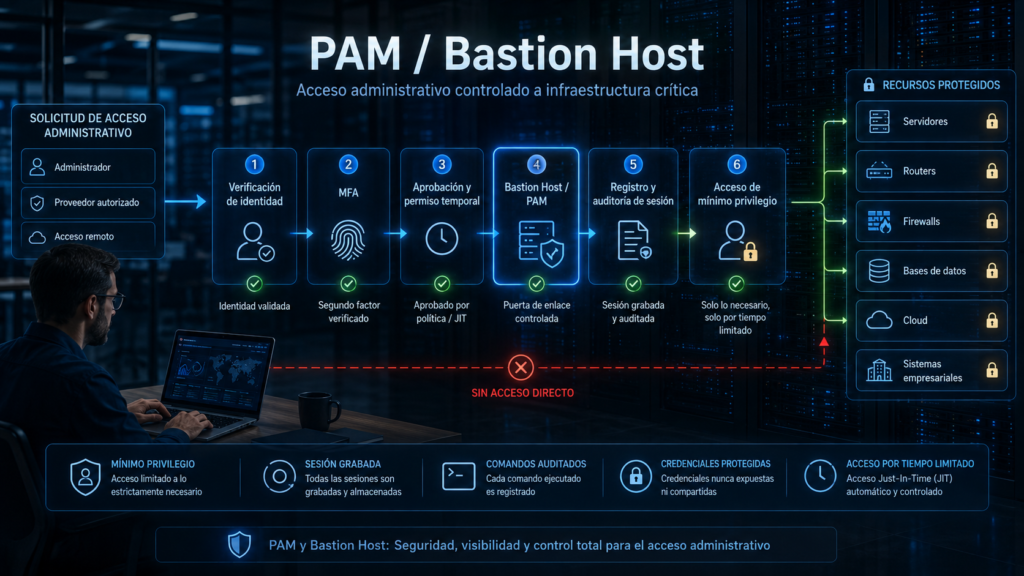

Por eso, PAM y Bastion Host son componentes importantes dentro de una arquitectura de acceso seguro. Ayudan a controlar quién administra la infraestructura, desde dónde, durante cuánto tiempo, con qué autorización y con qué evidencia de auditoría.

Qué es Privileged Access Management / PAM

Privileged Access Management / PAM se refiere a la administración, control y monitoreo de accesos privilegiados. Estos accesos corresponden a cuentas o roles con capacidad de administrar sistemas, cambiar configuraciones, elevar permisos o acceder a información sensible.

PAM no es solo una bóveda de contraseñas. También puede incluir aprobación de accesos, credenciales temporales, rotación de secretos, autenticación multifactor, registro de sesiones, revisión de privilegios y control de comandos.

Su propósito es evitar que las cuentas administrativas funcionen como accesos permanentes, compartidos o sin trazabilidad.

Qué es un Bastion Host o Jump Server

Un Bastion Host, también conocido como Jump Server, es un servidor endurecido que funciona como punto de entrada controlado hacia infraestructura interna. En lugar de permitir que administradores se conecten directamente a cada servidor, router o base de datos, el acceso pasa primero por este punto intermedio.

El Bastion Host permite centralizar controles como autenticación, autorización, registro de sesiones, restricciones de red, listas de usuarios permitidos y monitoreo.

En términos prácticos, reduce la exposición directa de servicios administrativos como SSH, RDP, Winbox, consolas web, paneles de virtualización o herramientas de administración interna.

Por qué los accesos privilegiados son críticos

Las cuentas privilegiadas son objetivos de alto valor. Si un atacante compromete una cuenta administrativa, puede intentar moverse lateralmente, modificar configuraciones, crear nuevos usuarios, desactivar controles, extraer información o afectar la disponibilidad de servicios.

El riesgo aumenta cuando existen contraseñas compartidas, accesos permanentes, usuarios sin MFA, cuentas de exempleados, permisos excesivos o servicios administrativos expuestos desde redes no controladas.

Por eso, los accesos privilegiados deben tratarse con más rigor que los accesos normales. Requieren control de identidad, mínimo privilegio, segmentación, monitoreo y registro de actividad.

Diferencia entre IAM y PAM

Identity and Access Management / IAM administra identidades, autenticación, autorización y permisos de usuarios en general.

PAM se enfoca específicamente en accesos de alto privilegio. Es decir, cuentas o sesiones que pueden administrar infraestructura, cambiar configuraciones críticas o acceder a sistemas sensibles.

IAM responde quién es el usuario y qué permisos tiene. PAM agrega controles adicionales cuando ese usuario necesita privilegios elevados.

Ambos son complementarios. Una organización puede tener IAM para usuarios normales y PAM para administradores, proveedores técnicos, cuentas de servicio y operaciones críticas.

Ejemplos de accesos privilegiados

Los accesos privilegiados pueden aparecer en muchas áreas de una organización:

- Administradores de servidores Linux o Windows.

- Administradores de routers, switches, firewalls y VPN.

- Cuentas con acceso a bases de datos.

- Administradores de plataformas cloud.

- Usuarios con acceso a hipervisores o consolas de virtualización.

- Cuentas de servicio utilizadas por aplicaciones o automatizaciones.

- Usuarios con capacidad de crear, modificar o eliminar permisos.

- Proveedores externos con acceso temporal a infraestructura.

Estos accesos no deben depender únicamente de una contraseña. Deben estar protegidos por autenticación fuerte, control de red, permisos limitados y auditoría.

Controles principales de PAM

Una estrategia PAM puede incluir varios controles. Los más importantes son:

- Mínimo privilegio: otorgar solo los permisos necesarios para una tarea específica.

- Acceso temporal: evitar privilegios permanentes cuando solo se requieren por un periodo limitado.

- MFA: exigir autenticación multifactor para sesiones administrativas.

- Registro de sesiones: conservar evidencia de quién accedió, cuándo y qué acciones realizó.

- Rotación de credenciales: cambiar contraseñas, llaves o secretos después de su uso o de forma programada.

- Aprobación de acceso: requerir autorización previa para acciones sensibles.

- Separación de cuentas: no usar la misma cuenta para trabajo diario y administración crítica.

Bastion Host en una arquitectura segura

Un Bastion Host debe ubicarse en una zona administrativa controlada. Desde ahí se permite el acceso hacia servidores, routers, firewalls, bases de datos o sistemas internos, pero solo bajo reglas definidas.

Por ejemplo, en lugar de permitir que cualquier equipo de usuario acceda por SSH a servidores internos, se permite SSH únicamente desde el Bastion Host. Lo mismo puede aplicar para RDP, consolas de administración, paneles web internos o herramientas de soporte.

Este modelo ayuda a reducir superficie de ataque porque los sistemas críticos no quedan administrables desde cualquier red. También facilita registrar sesiones, aplicar MFA y limitar accesos por usuario o rol.

PAM, Bastion Host y VPN

Una VPN empresarial puede proteger el canal de conexión, pero no debe ser el único control para administrar infraestructura.

Un error frecuente es permitir que, después de conectarse a la VPN, el usuario pueda alcanzar directamente servidores, routers, NAS, firewalls o paneles internos. Esto aumenta el impacto si una cuenta VPN es comprometida.

Un enfoque más seguro es combinar VPN con Bastion Host, MFA, segmentación y PAM. La VPN permite entrar a una zona controlada; el Bastion Host regula el salto hacia sistemas críticos; PAM administra privilegios, sesiones y evidencias.

PAM y Zero Trust

PAM se alinea con los principios de Zero Trust Architecture / ZTA, especialmente mínimo privilegio, verificación explícita y monitoreo continuo.

En un enfoque Zero Trust, una cuenta administrativa no debe recibir confianza automática solo porque pertenece al área de TI o porque accede desde una red interna. Cada acción privilegiada debe evaluarse, limitarse y registrarse.

Para accesos a aplicaciones privadas, también puede combinarse con Zero Trust Network Access / ZTNA, especialmente cuando proveedores o administradores externos requieren acceso a herramientas específicas sin entrar a toda la red.

Errores comunes en accesos administrativos

Algunos errores frecuentes son:

- Usar cuentas administrativas compartidas.

- Administrar servidores desde equipos personales o no controlados.

- Permitir SSH, RDP o consolas internas desde cualquier segmento de red.

- No exigir MFA para administradores.

- No registrar sesiones administrativas.

- Mantener cuentas de proveedores después de terminar el servicio.

- Usar la misma cuenta para correo, navegación y administración crítica.

- No rotar contraseñas, llaves o secretos.

Estos errores pueden convertir una credencial comprometida en una ruta directa hacia sistemas críticos.

Buenas prácticas para administración segura

Para proteger accesos administrativos, conviene aplicar controles prácticos y verificables:

- Crear una zona administrativa separada.

- Usar Bastion Host para acceso a servidores y sistemas críticos.

- Exigir MFA en toda cuenta privilegiada.

- Separar cuentas de usuario normal y cuentas administrativas.

- Aplicar mínimo privilegio y acceso temporal.

- Registrar sesiones y eventos relevantes.

- Eliminar cuentas inactivas o sin responsable.

- Restringir administración por firewall y segmentación.

- Revisar privilegios de forma periódica.

Estas prácticas se fortalecen cuando se integran con segmentación de red, IAM, monitoreo y políticas claras de operación.

Cuándo implementar PAM y Bastion Host

Conviene implementar PAM y Bastion Host cuando existen servidores, routers, firewalls, bases de datos, hipervisores, plataformas cloud, sistemas críticos o proveedores externos con acceso técnico.

También es recomendable cuando la organización necesita auditoría, trazabilidad, cumplimiento, separación de funciones o control más estricto sobre acciones administrativas.

No es necesario esperar a tener una infraestructura grande. Si existen cuentas con capacidad de modificar sistemas críticos, ya existe una necesidad de control privilegiado.

Conclusión

Privileged Access Management / PAM y Bastion Host son controles esenciales para proteger la administración de infraestructura empresarial. Su función es limitar, registrar y controlar accesos con privilegios elevados.

La seguridad no depende solo de tener contraseñas fuertes o una VPN. Los sistemas críticos deben administrarse desde puntos controlados, con MFA, mínimo privilegio, segmentación, auditoría y revisión periódica de permisos.

Una arquitectura madura debe tratar los accesos administrativos como operaciones sensibles. Cada acceso debe tener identidad clara, autorización justificada, alcance limitado y evidencia suficiente para auditoría.

Ver también

- Arquitecturas de acceso seguro para infraestructura, aplicaciones privadas y APIs

- Identity and Access Management / IAM: identidad, autenticación, autorización y control de acceso

- VPN empresarial: acceso remoto cifrado, alcances, riesgos y limitaciones

- Zero Trust Architecture / ZTA: modelo de confianza cero para infraestructura empresarial

- Zero Trust Network Access / ZTNA: acceso seguro a aplicaciones privadas sin exponer la red

- Segmentación de red, VLANs y microsegmentación: reducción de superficie de ataque

- API Security: seguridad de APIs, riesgos principales y controles recomendados