API Security: seguridad de APIs, riesgos principales y controles recomendados

API Security, o seguridad de APIs, es la disciplina enfocada en proteger interfaces de programación de aplicaciones contra accesos indebidos, abuso, exposición de datos, fallas de autenticación, errores de autorización y consumo no controlado de recursos.

Las APIs conectan aplicaciones web, aplicaciones móviles, sistemas internos, servicios en la nube, plataformas de terceros, dispositivos, automatizaciones y procesos empresariales. Por eso, una API no debe tratarse solo como un componente técnico de integración, sino como una superficie de exposición que requiere controles propios de seguridad.

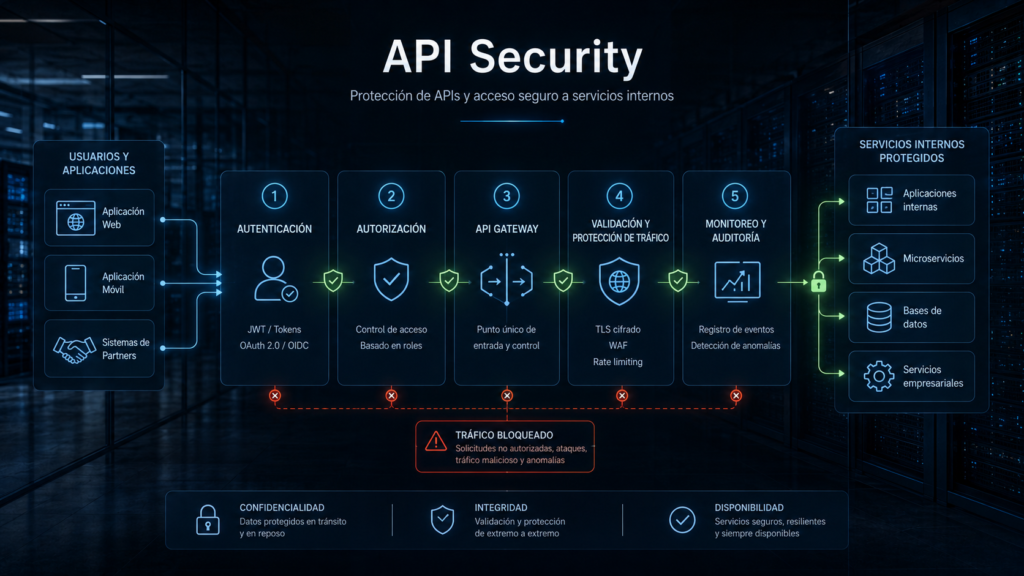

Dentro de una arquitectura de acceso seguro, API Security se relaciona directamente con identidad, autorización, cifrado, monitoreo, gobierno de endpoints y publicación controlada mediante componentes como API Gateway, Reverse Proxy y WAF.

Qué es API Security

API Security es el conjunto de prácticas, controles y tecnologías utilizadas para proteger APIs durante su diseño, publicación, operación y mantenimiento.

Una API segura debe validar quién hace la solicitud, qué permisos tiene, qué datos puede consultar, qué acciones puede ejecutar y bajo qué límites puede consumir el servicio.

No basta con que una API funcione. También debe resistir abuso, errores de implementación, exposición excesiva de información, llamadas no autorizadas, manipulación de parámetros y consumo anormal de recursos.

Por qué la seguridad de APIs es importante

Las APIs suelen exponer funciones críticas de una organización: inicio de sesión, consulta de usuarios, pagos, inventarios, archivos, ubicaciones, sensores, reportes, integraciones, datos de clientes o procesos internos.

Cuando una API queda mal protegida, un atacante no siempre necesita romper la aplicación completa. Puede intentar llamar directamente endpoints, modificar identificadores, automatizar solicitudes, abusar de permisos o extraer información que la interfaz visual no muestra.

Esto hace que la seguridad de APIs deba revisarse desde el diseño y no solo al final del desarrollo.

API Security no es solo autenticación

Un error común es pensar que una API es segura porque usa token, llave de API o inicio de sesión. La autenticación es necesaria, pero no suficiente.

Una API puede autenticar correctamente al usuario y aun así permitirle consultar información de otros usuarios, modificar objetos que no le corresponden o ejecutar funciones fuera de su rol.

Por eso, además de autenticación, se requiere autorización por recurso, validación de permisos, control de datos expuestos, límites de consumo, monitoreo y manejo seguro de errores.

Autenticación y autorización en APIs

La autenticación verifica la identidad del cliente, usuario, servicio o aplicación que consume la API. La autorización determina qué puede hacer esa identidad después de autenticarse.

En APIs empresariales, es común utilizar OAuth 2.0, OpenID Connect, JWT, tokens de sesión, certificados cliente o mecanismos de autenticación entre servicios. La elección depende del tipo de cliente, sensibilidad del recurso y arquitectura de la aplicación.

La autorización debe evaluarse en cada operación relevante. No basta con verificar que el token sea válido; también se debe comprobar si la identidad tiene permiso para consultar, crear, modificar o eliminar el recurso solicitado.

Este punto se relaciona directamente con Identity and Access Management / IAM, ya que las APIs dependen de identidades, roles, permisos, atributos y políticas de acceso bien definidas.

Riesgos principales en APIs

OWASP API Security Top 10 agrupa riesgos comunes que ayudan a orientar revisiones de seguridad en APIs modernas. Entre los riesgos más relevantes se encuentran fallas de autorización a nivel de objeto, autenticación débil, exposición indebida de propiedades, consumo ilimitado de recursos y errores de configuración.

En la práctica, estos problemas suelen verse en escenarios como:

- Un usuario puede consultar información de otro cambiando un identificador en la URL.

- Un endpoint permite demasiadas solicitudes sin límites de consumo.

- La API devuelve más datos de los necesarios.

- Los permisos se validan solo en la interfaz, pero no en el backend.

- Los mensajes de error revelan detalles internos.

- Existen endpoints antiguos, no documentados o sin mantenimiento.

- Una llave de API permite más acciones de las necesarias.

- La API confía demasiado en datos enviados por el cliente.

Broken Object Level Authorization / BOLA

Broken Object Level Authorization, conocido como BOLA, ocurre cuando una API no valida correctamente si el usuario tiene permiso para acceder a un objeto específico.

Por ejemplo, si un usuario autenticado consulta un recurso mediante un identificador y puede cambiar ese identificador para obtener datos de otro usuario, existe un problema de autorización a nivel de objeto.

Este riesgo es especialmente importante porque muchas APIs trabajan con identificadores de usuarios, órdenes, documentos, expedientes, dispositivos, sensores, cuentas o registros internos.

La mitigación requiere validar permisos en el servidor para cada objeto solicitado. No debe confiarse únicamente en que la interfaz del usuario oculta ciertos botones o rutas.

Autenticación rota

La autenticación rota aparece cuando una API permite acceso indebido por errores en tokens, sesiones, credenciales, expiración, recuperación de contraseña, llaves de API o validación de identidad.

Algunos ejemplos son tokens sin expiración razonable, secretos expuestos en código, contraseñas débiles, ausencia de MFA en operaciones críticas o validaciones incompletas de JWT.

Para reducir este riesgo, se recomienda aplicar autenticación robusta, rotación de secretos, expiración adecuada de tokens, almacenamiento seguro de credenciales y monitoreo de intentos anómalos.

Exposición excesiva de datos

Una API debe devolver solo los datos necesarios para la operación solicitada. Cuando responde con objetos completos, campos sensibles o información que el cliente no necesita, aumenta el riesgo de exposición.

Esto puede ocurrir cuando el backend entrega demasiados atributos y se espera que la aplicación frontend o móvil oculte los campos sensibles. Esa práctica es insegura porque el usuario puede inspeccionar la respuesta real de la API.

La solución es filtrar datos desde el servidor, aplicar autorización por propiedad cuando sea necesario y revisar cuidadosamente qué información devuelve cada endpoint.

Consumo ilimitado de recursos

Una API sin límites puede ser abusada mediante automatización, solicitudes repetitivas, cargas pesadas, consultas costosas o intentos masivos contra endpoints sensibles.

Esto puede afectar disponibilidad, costos, rendimiento y estabilidad de la plataforma.

Controles como rate limiting, cuotas, paginación, límites de tamaño, timeouts, protección contra abuso y monitoreo de patrones anómalos ayudan a reducir este riesgo.

Errores de configuración e inventario

Muchas organizaciones tienen APIs activas que no están bien documentadas, versiones antiguas sin mantenimiento, endpoints de prueba, rutas administrativas o servicios publicados por error.

Una API que nadie administra sigue siendo una superficie de ataque. Por eso, el inventario es parte de la seguridad.

Las APIs deben clasificarse por entorno, versión, responsable, criticidad, método de autenticación, datos que manejan y exposición pública o privada.

Controles recomendados para proteger APIs

Una estrategia sólida de API Security debe combinar varios controles:

- Autenticación robusta: verificar correctamente usuarios, aplicaciones, servicios o clientes.

- Autorización granular: validar permisos por recurso, acción y contexto.

- Validación de entradas: revisar parámetros, cuerpos de solicitud, tipos de datos, tamaños y formatos esperados.

- Rate limiting: limitar solicitudes por usuario, IP, token, aplicación o cliente.

- Cifrado: usar TLS y, en casos críticos, mTLS para comunicación cliente-servidor o servicio-servicio.

- Monitoreo: registrar accesos, errores, patrones anómalos y operaciones sensibles.

- Inventario: mantener control de APIs públicas, privadas, internas, heredadas y en desarrollo.

- Manejo seguro de errores: evitar revelar stack traces, rutas internas, versiones o información sensible.

API Gateway en seguridad de APIs

Un API Gateway puede ayudar a centralizar controles de exposición, autenticación, autorización, versionado, cuotas, rate limiting, observabilidad y enrutamiento.

No sustituye la seguridad dentro de la API, pero puede actuar como una capa de control adicional entre clientes y servicios internos.

Cuando se combina con IAM, monitoreo y políticas claras, el API Gateway permite reducir exposición directa de servicios y aplicar reglas consistentes sobre múltiples APIs.

WAF y protección de aplicaciones

Un Web Application Firewall / WAF puede ayudar a detectar y bloquear ciertos patrones de ataque contra aplicaciones web y APIs, como solicitudes maliciosas, payloads sospechosos o tráfico anómalo.

El WAF no corrige fallas de autorización ni reemplaza validaciones del backend. Debe verse como una capa complementaria, útil para reducir riesgo, pero no como sustituto del desarrollo seguro.

La protección de APIs requiere controles dentro del código, en la arquitectura y en la capa de publicación.

mTLS en APIs críticas

Mutual TLS / mTLS permite que tanto el servidor como el cliente se autentiquen mediante certificados. Esto puede ser útil en APIs críticas, integraciones servidor a servidor, servicios internos o ambientes donde se requiere validar explícitamente qué cliente está autorizado a conectarse.

mTLS no reemplaza la autorización de negocio. Aunque un cliente tenga certificado válido, la API debe verificar qué acciones puede realizar y qué datos puede consultar.

Su valor está en fortalecer la autenticación técnica del canal y limitar el acceso a clientes previamente autorizados.

API Security y Zero Trust

La seguridad de APIs se alinea con principios de Zero Trust Architecture / ZTA. Una API no debe confiar automáticamente en una solicitud solo porque proviene de una red interna, de una aplicación conocida o de un token aparentemente válido.

Cada solicitud importante debe evaluarse con base en identidad, permisos, contexto, recurso solicitado y comportamiento esperado.

Cuando una API privada se expone a usuarios remotos, proveedores o aplicaciones internas, también puede complementarse con Zero Trust Network Access / ZTNA, API Gateway, segmentación y monitoreo.

Buenas prácticas para equipos de desarrollo

La seguridad de APIs debe integrarse desde el diseño. Algunas prácticas recomendadas son:

- Definir modelo de autorización antes de desarrollar endpoints.

- Validar permisos en backend, no solo en frontend.

- Usar esquemas claros para solicitudes y respuestas.

- Evitar devolver campos sensibles innecesarios.

- Implementar paginación, límites y controles de consumo.

- No exponer secretos, tokens o llaves en código cliente.

- Registrar operaciones críticas y errores relevantes.

- Documentar APIs, versiones, propietarios y entornos.

- Probar casos de abuso, no solo flujos normales.

Errores comunes en API Security

Algunos errores frecuentes son:

- Asumir que una API es segura solo porque requiere token.

- No validar permisos por objeto o recurso.

- Permitir consultas masivas sin límites.

- Exponer endpoints de prueba o versiones antiguas.

- Devolver información sensible en respuestas o errores.

- No monitorear patrones de abuso.

- Confiar en validaciones del lado del cliente.

- No tener inventario de APIs activas.

Estos errores pueden afectar confidencialidad, integridad, disponibilidad y cumplimiento operativo.

Conclusión

API Security es una parte esencial de la ciberseguridad moderna. Las APIs ya no son componentes secundarios; muchas veces son la puerta principal hacia datos, procesos y sistemas empresariales.

Proteger una API implica más que agregar autenticación. Requiere autorización granular, validación de entradas, control de consumo, cifrado, monitoreo, inventario, manejo seguro de errores y revisión continua de permisos.

Una API segura debe diseñarse para permitir solo lo necesario, exponer solo los datos requeridos y registrar las operaciones relevantes. En una arquitectura empresarial, API Security debe integrarse con IAM, Zero Trust, API Gateway, WAF, mTLS y segmentación.

Ver también

- Arquitecturas de acceso seguro para infraestructura, aplicaciones privadas y APIs

- API Gateway, Reverse Proxy y WAF: exposición controlada de aplicaciones y APIs

- Identity and Access Management / IAM: identidad, autenticación, autorización y control de acceso

- Zero Trust Architecture / ZTA: modelo de confianza cero para infraestructura empresarial

- Zero Trust Network Access / ZTNA: acceso seguro a aplicaciones privadas sin exponer la red

- Segmentación de red, VLANs y microsegmentación: reducción de superficie de ataque