VPN vs ZTNA: diferencias técnicas, riesgos y criterios de selección

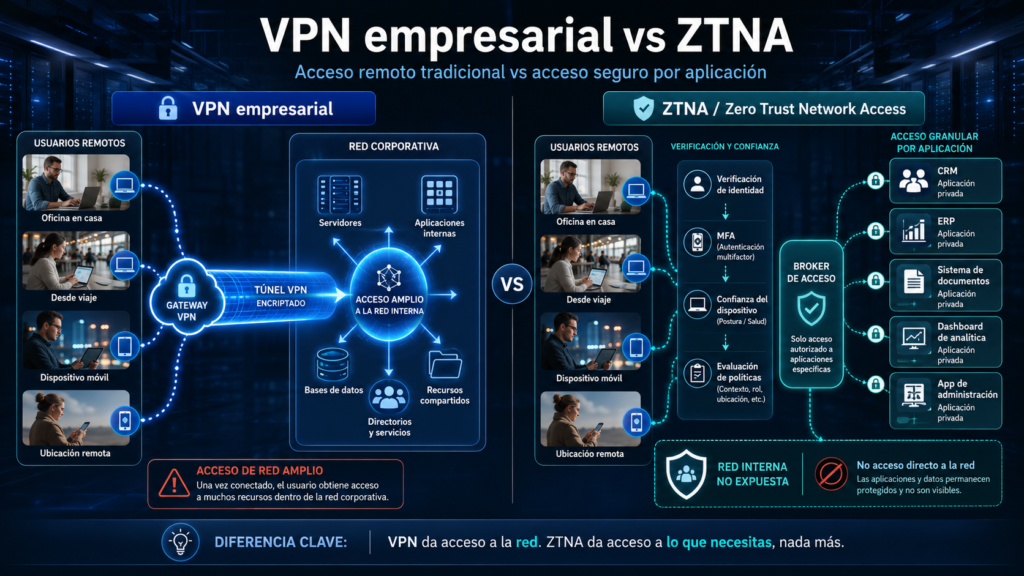

VPN y ZTNA son dos enfoques utilizados para habilitar acceso remoto seguro, pero no resuelven el mismo problema de la misma forma. Una VPN empresarial crea un túnel cifrado hacia una red privada. Zero Trust Network Access / ZTNA controla el acceso a aplicaciones específicas con base en identidad, contexto, políticas y nivel de riesgo.

La diferencia es importante. Una VPN puede ser adecuada para administración técnica, conexión entre sedes o acceso de red controlado. ZTNA puede ser más conveniente cuando se necesita dar acceso a aplicaciones privadas sin exponer toda la red interna.

Dentro de una arquitectura de acceso seguro, la decisión no siempre debe plantearse como reemplazo total. En muchas organizaciones, VPN y ZTNA pueden coexistir si cada tecnología se usa para el escenario correcto.

Qué es una VPN empresarial

Una VPN empresarial permite crear una conexión cifrada entre un usuario, dispositivo, sede o servidor y una red privada. Su función principal es proteger el tráfico que viaja por redes no confiables y permitir acceso a recursos internos bajo ciertas condiciones.

La VPN suele operar a nivel de red. Esto significa que, una vez conectada, la cuenta puede alcanzar determinados segmentos, direcciones IP o servicios internos según las reglas configuradas.

Su seguridad depende de varios factores: autenticación, cifrado, reglas de firewall, segmentación, actualización del servidor VPN, control de clientes y monitoreo de conexiones.

Qué es ZTNA

Zero Trust Network Access / ZTNA es un modelo de acceso que permite conectar usuarios con aplicaciones privadas sin entregar acceso general a toda la red.

ZTNA se apoya en principios de Zero Trust Architecture / ZTA: verificar explícitamente, aplicar mínimo privilegio y evitar confianza implícita basada solo en ubicación de red.

En lugar de abrir una ruta hacia una subred completa, ZTNA autoriza el acceso a una aplicación o servicio específico. Esto permite aplicar políticas más granulares por usuario, grupo, dispositivo, ubicación, horario o nivel de riesgo.

Diferencia principal entre VPN y ZTNA

La diferencia principal está en el alcance del acceso.

Una VPN conecta al usuario con una red o segmento permitido. ZTNA conecta al usuario con una aplicación autorizada.

En una VPN, el control se diseña principalmente alrededor de conectividad de red. En ZTNA, el control se diseña alrededor de identidad, aplicación y política.

Esto no significa que la VPN sea insegura por definición. Significa que debe configurarse con restricciones claras. Una VPN con MFA, segmentación, reglas de firewall y monitoreo puede ser una solución sólida para ciertos casos. El problema aparece cuando se usa como acceso general a toda la infraestructura.

Comparativa técnica

| Aspecto | VPN empresarial | ZTNA |

|---|---|---|

| Enfoque principal | Acceso cifrado a red privada | Acceso controlado a aplicaciones privadas |

| Nivel de control | Red, subred, IP o servicio | Aplicación, usuario, dispositivo y política |

| Alcance después de autenticar | Puede ser amplio si no hay segmentación | Limitado al recurso autorizado |

| Riesgo principal | Movimiento lateral si el acceso es demasiado amplio | Políticas mal diseñadas o identidad débil |

| Uso común | Administración técnica, conexión entre sedes, acceso remoto de red | Aplicaciones privadas, proveedores, usuarios remotos, portales internos |

| Dependencia crítica | Firewall, segmentación, cliente VPN y MFA | IAM, MFA, políticas y postura del dispositivo |

Ventajas de una VPN empresarial

La VPN sigue siendo útil cuando se requiere conectividad de red controlada. Por ejemplo, para administración de infraestructura, conexión entre sucursales, acceso a herramientas internas o escenarios donde ciertas aplicaciones no están preparadas para publicarse mediante modelos más granulares.

Sus principales ventajas son:

- Permite conexión cifrada hacia una red privada.

- Es una tecnología conocida y ampliamente soportada.

- Puede funcionar para acceso remoto de usuarios y conexión site-to-site.

- Puede integrarse con firewall, MFA, certificados y reglas por subred.

- Es útil para administración técnica cuando se combina con segmentación y bastion host.

Limitaciones de una VPN

La principal limitación de una VPN es que puede entregar más alcance del necesario si no se diseña correctamente. Un usuario remoto no siempre necesita ver una red completa; muchas veces solo requiere una aplicación específica.

También puede aumentar el riesgo si no tiene MFA, si usa cuentas compartidas, si permite acceso a múltiples segmentos o si no registra actividad suficiente.

Una VPN no corrige por sí sola problemas de identidad, permisos excesivos, dispositivos comprometidos, aplicaciones vulnerables o falta de monitoreo.

Ventajas de ZTNA

ZTNA permite controlar el acceso a nivel de aplicación. Esto reduce la exposición de red y limita lo que un usuario puede alcanzar después de autenticarse.

Sus principales ventajas son:

- Acceso granular por aplicación.

- Menor exposición de servicios internos.

- Políticas basadas en identidad, dispositivo y contexto.

- Menor dependencia de acceso amplio a subredes.

- Mejor control para proveedores, contratistas y usuarios remotos.

- Mayor alineación con principios de Zero Trust.

ZTNA puede ser especialmente útil para aplicaciones web internas, portales administrativos, plataformas privadas y sistemas que deben estar disponibles para ciertos usuarios sin abrir la red completa.

Limitaciones de ZTNA

ZTNA tampoco es una solución completa por sí sola. Depende de una buena gestión de identidad, políticas correctas, MFA, revisión de permisos y monitoreo.

Si los grupos de usuarios están mal diseñados, las políticas son demasiado amplias o no existe control de dispositivos, ZTNA puede quedar débil. También puede requerir ajustes en aplicaciones heredadas o sistemas que no se integran fácilmente con modelos modernos de acceso.

Además, ZTNA no sustituye controles como seguridad de endpoints, protección de APIs, hardening de servidores, segmentación interna o gestión de accesos privilegiados.

Cuándo conviene usar VPN

Una VPN puede ser adecuada cuando se requiere acceso técnico a infraestructura o conectividad entre redes.

Casos comunes:

- Conexión entre matriz y sucursales.

- Acceso administrativo a redes internas bien segmentadas.

- Soporte técnico con reglas restrictivas.

- Conexión a recursos que no pueden publicarse por aplicación.

- Escenarios donde se requiere tráfico de red específico entre sedes o servidores.

En estos casos, la VPN debe combinarse con MFA, segmentación, reglas de firewall, monitoreo y, para accesos administrativos, PAM o Bastion Host.

Cuándo conviene usar ZTNA

ZTNA es más adecuado cuando el objetivo es dar acceso a aplicaciones privadas sin otorgar acceso a una red completa.

Casos comunes:

- Acceso de empleados remotos a aplicaciones internas.

- Acceso de proveedores a sistemas específicos.

- Publicación controlada de portales administrativos.

- Reducción de exposición de aplicaciones privadas.

- Acceso temporal por proyecto, rol o condición.

- Organizaciones que quieren avanzar hacia Zero Trust.

Cuando el recurso protegido es una aplicación y no una red completa, ZTNA suele ofrecer un control más preciso que una VPN tradicional.

Riesgos de elegir mal

Elegir VPN cuando se necesita acceso granular puede entregar demasiada visibilidad de red. Esto aumenta el riesgo de movimiento lateral si una cuenta es comprometida.

Elegir ZTNA sin gobierno de identidad también puede ser problemático. Si los usuarios, roles y permisos no están bien definidos, las políticas de acceso pueden quedar mal aplicadas.

La decisión debe basarse en el tipo de recurso, nivel de riesgo, perfil del usuario, sensibilidad de la información, madurez de identidad y capacidad de monitoreo.

Modelo híbrido: VPN y ZTNA juntos

Muchas organizaciones no necesitan eliminar la VPN de inmediato. Un enfoque más realista es usar cada tecnología donde tiene sentido.

Por ejemplo, la VPN puede reservarse para administración técnica, conexión entre sedes o redes específicas. ZTNA puede utilizarse para aplicaciones privadas, proveedores, usuarios remotos y portales internos.

Este modelo híbrido debe apoyarse en Identity and Access Management / IAM, segmentación, registros de auditoría, MFA y revisión periódica de permisos.

Criterios para seleccionar el modelo adecuado

Antes de elegir entre VPN, ZTNA o una combinación de ambos, conviene responder estas preguntas:

- ¿El usuario necesita acceso a una red completa o solo a una aplicación?

- ¿El recurso es administrativo, operativo, público, privado o crítico?

- ¿El acceso será para empleados, proveedores, clientes o técnicos?

- ¿Existe MFA obligatorio?

- ¿La red está segmentada?

- ¿Hay monitoreo y registro de accesos?

- ¿Los permisos se revisan periódicamente?

- ¿Las aplicaciones internas pueden integrarse con identidad centralizada?

Si la respuesta apunta a acceso por aplicación, ZTNA puede ser más adecuado. Si se requiere conectividad de red controlada, VPN puede seguir siendo útil. Si existen ambos escenarios, lo más razonable es una arquitectura híbrida.

Conclusión

VPN y ZTNA no son enemigos. Son enfoques distintos para resolver necesidades de acceso seguro.

La VPN protege una conexión hacia una red privada y sigue siendo útil en escenarios técnicos, conexiones entre sedes y acceso remoto controlado. ZTNA controla el acceso a aplicaciones privadas con mayor granularidad y se alinea mejor con principios de Zero Trust.

La mejor decisión depende del recurso que se quiere proteger. Una arquitectura madura no se basa en una sola herramienta, sino en identidad, mínimo privilegio, segmentación, monitoreo y políticas bien definidas.

Ver también

- Arquitecturas de acceso seguro para infraestructura, aplicaciones privadas y APIs

- VPN empresarial: acceso remoto cifrado, alcances, riesgos y limitaciones

- Zero Trust Architecture / ZTA: modelo de confianza cero para infraestructura empresarial

- Zero Trust Network Access / ZTNA: acceso seguro a aplicaciones privadas sin exponer la red

- Identity and Access Management / IAM: identidad, autenticación, autorización y control de acceso

- Privileged Access Management / PAM y Bastion Host: administración segura de servidores, routers y sistemas críticos

- Segmentación de red, VLANs y microsegmentación: reducción de superficie de ataque